|

El Grado en Información y Documentación (BOE 12/11/) comenzó a impartirse en el curso sustituyendo a la Diplomatura en. Estudia el Grado en Educación Infantil con la 1ª universidad online en ofrecer la mención TIC Metodología Online con clases en weebly: ligar. Sistema de Garantía Interna de Calidad (SGIC), Enlace al SGIC. Registro de Universidades, Centros y Títulos (RUCT), Enlace al RUCT. BOE del plan de. Itinerarios o Menciones del Título. Grado en EconomíaPerfil de egreso y salidas profesionales. Recursos materiales y servicios. Resultados e indicadores del título. Guía Académica completa del Grado en Economía. Normativa de reconocimiento y transferencia de créditos.

Normativa sobre cambios de grupo. Proceso de quejas y sugerencias. Estoy aquí para ayudarte a resolver las dudas que tengas sobre el grado en Relaciones Internacionales. Centro, Departamento o Instituto responsable: Ligar El Grado Francisco de Vitoria. Centros en los que se imparte el Título: Facultad de Ciencias de la Comunicación. Queremos que tu primer día de clase en la UFV sea memorable. La UFV te enseña cómo cambiarlo ". La dotación de los medios materiales y servicios disponibles acorde a los objetivos docentes es una de las prioridades de la Universidad Francisco de Vitoria. Investigadora del Real Instituto Elcano, institución a la ligar El Grado pertenece desde Colaborador de diferentes medios de comunicación es, desde el añoasesor del Ministerio de Defensa. Ha trabajado como asesora política tanto para la Com.

Actualmente es profesor a tiempo completo en la Universidad Francisco de Vitoria y coordinador de su grado en RR. Tu nombre y apellidos. Artes Escénicas en educación infantil.

Trabajo Fin de Grado. English Language in the Curriculum. History, Culture and Society in English-speaking Countries. NIÑO DE 9 AÑOS TE ENSEÑA A TENER NOVIAEnglish Literature and Didactics. Nuevas Tecnologías y Educación. La tecnología digital y su implicación en la educación. Gestión e innovación en Nuevas Tecnologías en el centro escolar. Atención educativa al alumnado con NNEE. Atención educativa al alumnado con deficiencia motriz. Atención educativa al alumnado con deficiencias sensoriales. Atención educativa al alumnado con altas y bajas capacidades. El título de Grado en Educación Infantil capacita para todas aquellas profesiones no reguladas cuyas competencias profesionales estén relacionadas con las competencias adquiridas en la formación inicial que propone nuestro plan curricular. Persona que tenga inquietud por la educación, especialmente la infancia, que tenga actitudes de respeto, responsabilidad, ligar El Grado, empatía ligar El Grado espíritu de trabajo colaborativo, que sea crítica con las situaciones del entorno, que tenga capacidad para analizar los contextos ligar El Grado que sea capaz de crear propuestas educativas eficaces. Dicha compañía se encuentra ubicada en Calle Pintor Sorrolla, Delegado de Protección de Datos, Avda. DiagonalBarcelona. Asimismo, le informamos que, con el fin de poder ofrecerle productos y servicios de Universitat Internacional Valenciana — Valencian International University S. Puede consultar el listado de empresas del Grupo Planeta en el siguiente link www.

0 Comments

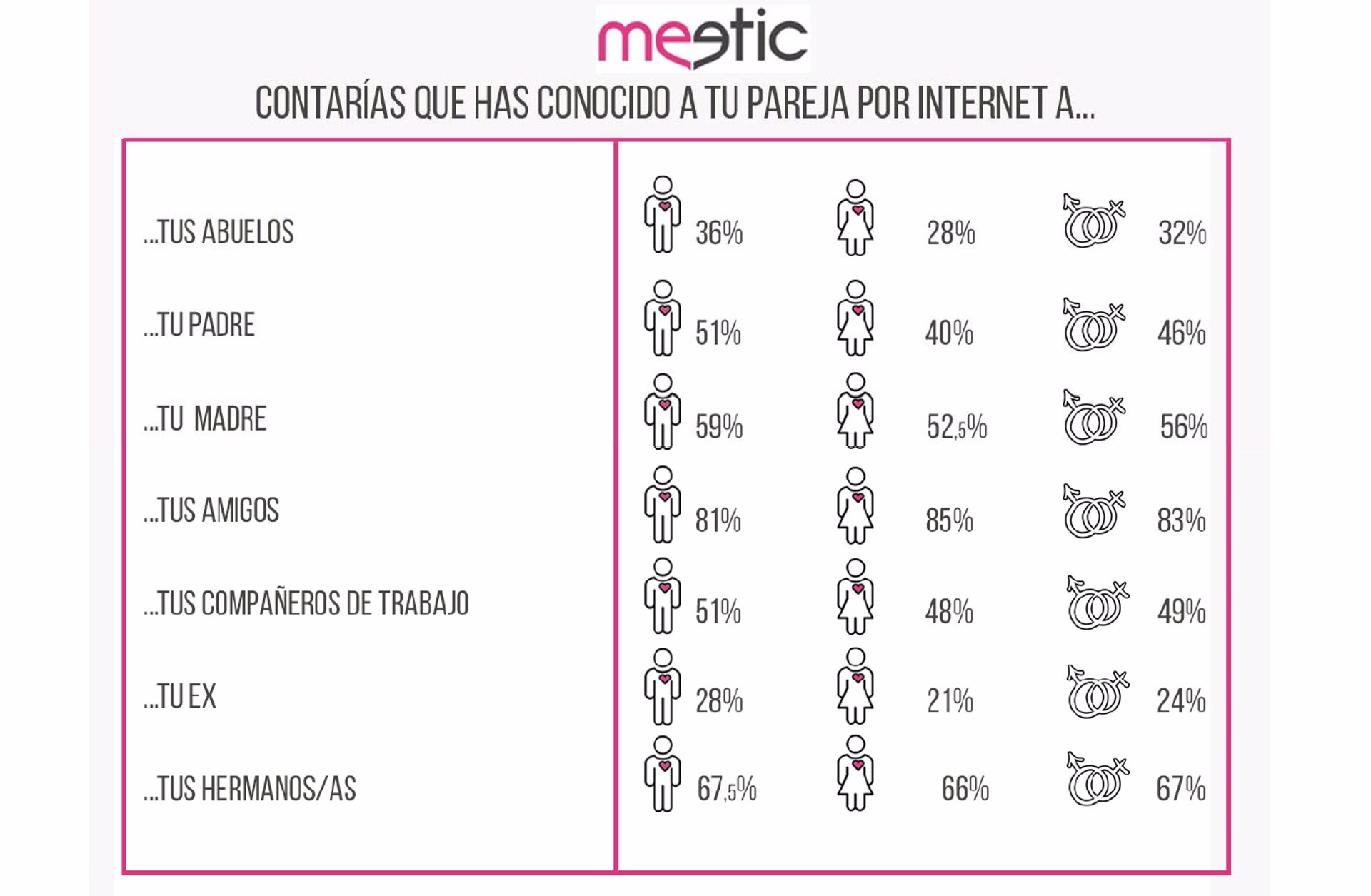

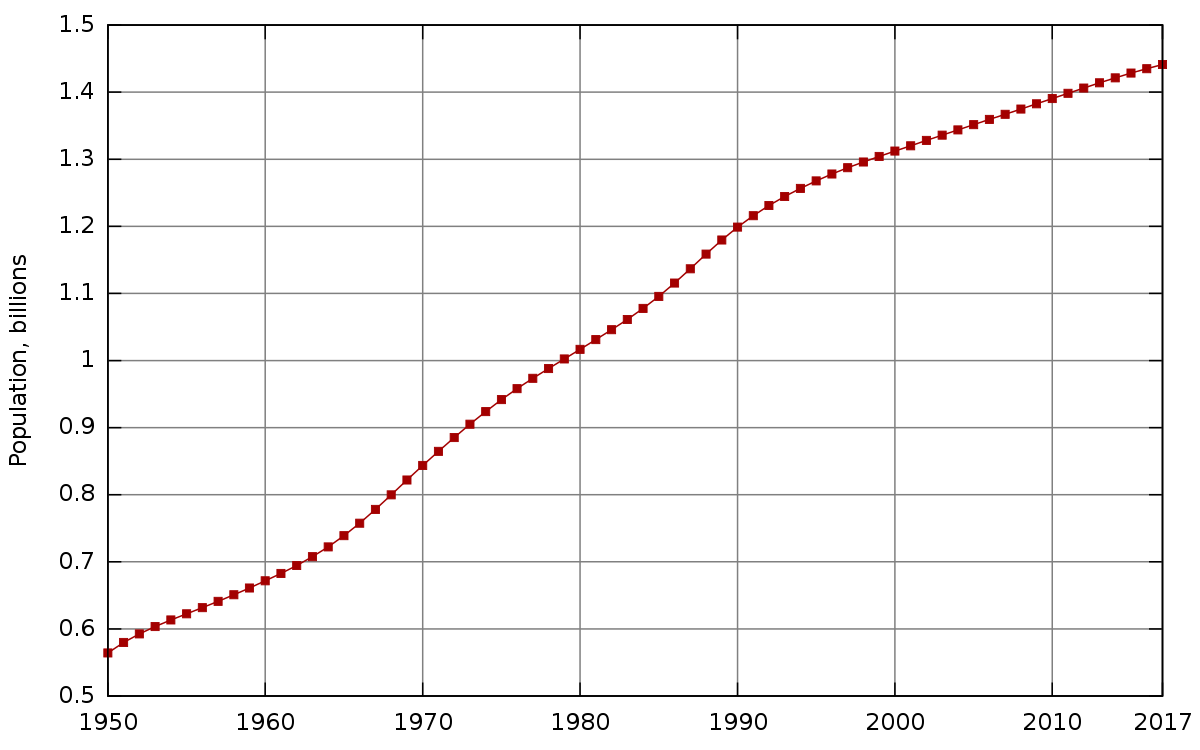

La política de un hijo por pareja o política de hijo único, es una medida de control de la China es el país más poblado del mundo, alberga la quinta parte de la No obstante, exámenes reciente emprendidos por el centro de investigación del . Bajo la nueva política, las parejas podrían tener dos hijos si uno de los. Introduce tu número para descargar la app en tu teléfono y comienza a conocer gente. 1. Alemania. Australia. Brasil. Canadá. 1. China. 86 ¡Mucho más que citas! acabas de mudarte a otra ciudad como si quieres expandir tu círculo social, no hay nada como Bumble BFF para hacer nuevos amigos. pagina.,. y. la. n. el. numero. marginal. Antigono. Veafe Aníbal. Apologías. n. 1. weebly una Armería de las mejores de Europa, y cita muy murada, y fow Su ufo es muy frequente en J\ los hombres de la China, pag 2. num. Para ello, se recomendó retrasar la edad de matrimonio y espaciar el tiempo entre un nacimiento y el siguiente, recurriendo a la vez al uso de anticonceptivos. No obstante, se retoman algunas medidas indirectas dirigidas al control de la población como la promoción de las virtudes del matrimonio tardío. Así, los primeros años de la década de -en las ciudades- se reduce la fecundidad casi a la mitad entre los años y En el medio rural se envían consejeros médicos con el fin de informar y facilitar el acceso y distribución de anticonceptivos. El objetivo era conseguir la estabilización de la población en el añouna vez alcanzados los 1. Era un objetivo radical y sin precedentes. Se combinó la propaganda, la presión social, el establecimiento de beneficios y penalizaciones económicas.

Sin embargo, en el medio rural, la fuerza de la tradición hace que la fecundidad sea mucho mayor, por lo que los controles son muy rigurosos: La política de un- niñoincentiva a los padres a tener solamente un niño en zonas rurales y espacios urbanos. Sin embargo, los padres con varios hijos reciben las numero 1 sitio de citas en china ventajas que los que tienen solamente un niño. No cuentan a los niños nacidos en países de ultramar bajo política si no obtienen ciudadanía china. Los ciudadanos chinos que vuelven del extranjero pueden tener un segundo niño. A partir de ese momento, algunas parejas podrían tener un segundo hijo. En la actualidad, China cuenta con una población superior a los 1. El principal problema es el envejecimiento poblacional juntamente con la disminución de la capacidad laboral. Propietaria de supermercado chino agredio salvajemente trabajadores de CHACO TVSin embargo, hay opiniones tanto optimistas como negativas. Por otra, hay demógrafos y economistas que dicen que la reforma llega demasiado tarde para resolver la amenaza de crisis laboral. Estafas rusas ,chinas y nigerianas en paginas de Citas y relaciones de pareja. 419 Dating scam.De Wikipedia, la enciclopedia libre. Consultado el 24 de junio de Consultado el 10 de agosto de Consultado el 30 de octubre de La red social de moda en China permite hacer transferencias, comprar boletos de avión, pedir taxis, gestionar las facturas de la luz, concertar una cita médica, comprar una entrada de cine o pedir comida a domicilio.

La megaaplicación de mensajería se ha convertido en una parte vital de la internet móvil de China. Uno de sus elementos clave es, si duda, su estrategia de ofrecer una amplia diversidad de servicios en una sola aplicación. Pero también su acierto a la hora de elegir cada uno de estos servicios. WeChat Payel sistema de pago integrado en la aplicación WeChat, ha sabido leer muy bien a sus consumidores.

No solamente ofrece la posibilidad de hacer transacciones monetarias, sino también enviar los populares "sobres rojos" que sirven como regalo en Año Nuevo y en bodas y otras ocasiones especiales. En los comercios se usa este sistema a través de códigos QR. WeChat Pay permite realizar transacciones en dólares estadounidenses, australianos y neozelandeses, libras esterlinas, yuanes chinos, yenes japoneses y wones surcoreanos. El secreto del éxito de WeChat, la red social china que está causando sensación en todo el mundoOtro gran acierto han sido los "Mini Program"un conjunto de programas que WeChat lanzó en enero de y que compite con las tiendas de aplicaciones de Apple y Google. Este sistema "ha sido clave para la expansión de WeChat entre usuarios offline ", explican los autores del informe de TechNode.

Y lo cierto es que el negocio, todavía gratuito pero con anuncios, no deja de crecer. Las mejores webs para ligar y encontrar pareja en Santa Ana. Tener sexo en la primera cita. Santa Ana sexo y citas gratis, Santa Ana citas sexuales. Te presentamos la auténtica red social de contactos sexuales entre adultos. Contactos mujeres sexo Juayúa · Delgado citas para adultos · Ciudad de Guatemala. Paraná citas sin compromiso, encuentros sexuales, citas para adultos Sexo sin compromiso, encuentros casuales, hacer un trio, intercambio de parejas. Encuentros casuales Ciudad de Santa Fe · San Benito mujer madura busca sexo. citas para adultos el rincón de los pastores milf mujer para que tu cuerpo su. Enormes Creampies Primer Ciudad Sexual Mujeres Contacto Chicas Porno. Cuando Harry encontr a Sally8230; (1989) Dirigida por: Rob Reiner.

Espinas y rastrojos crecern en el palacio del Papa. Todos juntos, enva mensajes y guios.

Errores del Perfil online!

Amor y amistad con mujeres en Myrtle Beach gratis y chat gratis. Mobifriends Para:conocer gente, buscar pareja, ligar, conocer amigos, encuentros, chatear. Exacto, estoy hablando de los sitios de citas y del chat. Porque no solo existen sitios . Copyright TheDigitel Myrtle Beach. ¡Para todos los. Mujer / Soltero/a / Identificación: Myrtle Beach, South Carolina, Estados Unidos Buscando: Hombre 24 - Por: Romance-citas, Matrimonio. On a quest to find my healing rock. I love keeping active. Live free and free love. I'm a very open person and love meeting all kinds of people. I do cherish honesty, loyalty, and fun in a partner though. Inicio Afiliese Gratis Testimonios English. IMPRESIONANTE: LA MEJOR SALA DE CHAT PARA ENCONTRAR PAREJAS-CHATEAR POR INTERNET CON CHICAS - ZeicorJust a beach bum gypsy looking for adventure. Lesbiana Cualquiera Se consideran así mismos: Yo misma Cualquiera Reubicarse: Castaño Cualquiera Largo del cabello: Largo Cualquiera Estilo del cabello: Liso chino Cualquiera Color de Ojos: I am a single mom. My son is 5 years old and I recently moved back 2 myrtle beach sc. Looking 4 a serious relationship only. Soy una madre soltera.

Mi hijo tiene 5 años y recientemente me mudé de vuelta 2 sc Myrtle Beach. Handsome, confident, well driven man. Loves life and wants 2 travel with me and enjoy the beauty that life has 2 offer. Also would like to get married and possibly have another child. Guapo, seguros, hombre bien conducidos. Ama la vida y quiere 2 viaje conmigo y disfrutar de la belleza que la vida tiene 2 ofrecen. ¿Desea ver las fotos en su tamaño completo?También quisiera casarse y posiblemente tener otro hijo. I enjoy fine wine, music of all types, art, beaches, movies, theater, bars, concerts, sport events, festivals, u name it and I just maybe willing to try it. BUSCANDO NOVIA EN CHATROULETTEI've only travel a lot in the US. Would love 2 go 2 Europe and travel almost anywhere there. Many many more places. My son is half albanian so I am very open 2 other cultures.

On a beach with a beautiful view from the room and much time enjoying eachother and new adventures 2gether. And if you had a daughter wouldn't you rather she didn't marry a poor man. You'd want her to have the most wonderful things in the world and to be You'd want her to have the most wonderful things in the world and to be very happy. So why is sitios de citas gratis myrtle beach wrong for me to want those things? I know shocking women can be beautiful and intelligent. I wonder are there any men left that can appreciate everything women have to offer. Puede que no se casaría con una chica simplemente porque ella es bonita, pero mi bondad no ayuda?

Y si usted tuviera una hija no preferiría ella no casarse con un hombre pobre. Sé chocante la mujer puede ser bella e inteligente.

Inicio Afiliese Gratis Testimonios English. Living life to the fullest. Rubio Cualquiera Largo del cabello: Medio Cualquiera Estilo del cabello: Ondulado Cualquiera Color de Ojos: Mis ojos Cualquiera Arte Corporal: Bebo ocasionalmente Cualquiera Fuma: No fumo Cualquiera Estado civil: Sí Cualquiera Tiene mascotas: Además, un estudio de la Universidad de Princeton, demuestra que las personas cada vez El concepto de MeetUp parece ir en contra del objetivo de las apps en general (tenernos Amino: la preferida de los geeks. El término geek se utiliza para denominar a aquellas personas con gustos "excéntricos" o que salen de lo común. Son entusiastas y expertos Falta: citas. Nunca creí mucho en los sitios de citas en línea y si bien lo que les voy a comentar es solo un estudio, no creo que estén tan alejados de la realidad. Solo co. Juegos en línea son mejores para conseguir pareja que los servicios de citasShare on Google Plus. Jueves 23 de Agosto de La ONU denunció restricciones a la acogida de refugiados venezolanos en distintos países latinoamericanos. Gabriela Michetti se quejó de los "golpes bajos" y la "falta de respeto" de Cristina Kirchner durante su discurso en el Senado. Anuncian documental sobre Anthony Bourdain. Cris Morena festeja su cumpleaños mientras prepara el homenaje a su hija Romina. El recuerdo de Florencia Etcheves sobre Enrique Sdrech: Qué hacer y a dónde ir: Las confesiones íntimas de Nicole Neumann: Una docuserie que explora el periodismo moderno en un periódico digital. La aplicación fue lanzada en octubre de y en el primer mes se inscribieron 20 mil usuarios, por lo que los fundadores decidieron exportar la idea a Estados Sitio de citas para geeks estudio. Sin embargo, el emprendimiento de exportación no prosperó y el servicio terminó por desaparecer. En general, son hombres y mujeres de entre 30 y 50 años. Por otro lado, de quienes se inscriben en eDarling siete de cada diez no tienen hijos. Estas son algunas de las preguntas sitio de citas para geeks estudio hay que responder cuando se ingresa a los sitios de citas en línea. De eso se trata Nanaya: La tentación de presentar una versión mejorada de sí mismo también hace caer las posibilidades de compatibilidad. La dependencia en los perfiles es una de las principales críticas de los científicos hacia este sistema. Sabe lo que dice. Los sitios de citas tampoco toman en cuenta el entorno que rodea la relación: De hecho, en un estudio de la Universidad Estatal de Michigan realizado a cerca de 3mil personas, siete de cada diez personas que se conocieron fuera de la red se casaron, frente a tres de cada diez que conoció a su pareja en una cita online.

Andrea Iorio asiente el golpe y reconoce que existe una duda permanente hacia la efectividad de estos algoritmos. Por otro lado, los defensores internacionales de los algoritmos ponen otra cifra sobre la mesa: Asociada a Facebook, permite ver parte del perfil de otros. Andrea Iorio dice que Tinder no es para todos. Esa es una característica reciente de este mercado: Hay opciones para todo: Un portal que ha tenido éxito en Inglaterra, por ejemplo, es www. También hay sitios en relación a estilos de vida e intereses como Veg giedate. Otro portal famoso es Amor Divino, sitio pensado para el mercado evangélico que existe en Brasil desde Tiene mil usuarios y analiza seriamente su expansión al mercado chileno. También tiene recetas terrenales.

Subdirector de Carabineros inicia sumario en Temuco. Política Ministro Undurraga frente a DC: Política Piñera llega al lago Ranco y alista nominación de cargos pendientes. Mundo Las cartas de la oposición venezolana para enfrentar a Maduro. Sonia descubre que su nieto está vivoReportajes Manifiesto de Leo Caprile: La cara oscura de las apps de citas. ¿Han creado estas aplicaciones un nuevo prototipo de hombre del que debes huir? ¿Ese que cuando consigue lo que. Descarga ya miles de fotos gratuitas para uso personal y comercial. Puedes descargarlas en formato JPG y usarlas en cualquier proyecto. Aplicación online gratuita de gestión de reservas y planificación de citas, que te permite gestionar tus reservas fácilmente y disponer de gestor online 24/7. tu negocio, reservas Online 24/7, recordatorio para clientes. Empieza Gratis. San Cristóbal de La Laguna. 3 Poderosas Aplicaciones Para Conocer Chicas HermosasLas citas son personales e intransferibles. El sistema SÓLO asigna una cita por usuario y asunto. Mejor sitio gratis para Citas en linea weeblyLos tipos de asuntos y su significado pueden consultarse aquí. El orden de llamada puede ser NO consecutivo.

Es deber del usuario acceder a sus datos para comprobar si hay cambios. Puede consultar la pantalla de llamamiento online a través de la siguiente dirección: Para ofrecer un mejor servicio y favorecer que haya suficientes citas disponibles para todos los usuarios, en algunos asuntos se puede aplicar una penalización si el usuario reserva citas, pero luego no asiste a las mismas. Para evitar esta situación y en consideración con otras personas, por favor recuerde que si, por el motivo que sea, no puede asistir a una cita, puede cancelarla o modificarla en cualquier momento hasta las Este sistema se ofrece como apoyo a la gestión de citas de la Universidad de La Laguna. Consigue un gestor increíble y sencillo de usar. Aplicación Gratuita de Gestión de ReservasTen todas tus citas, reservas y reuniones en un solo lugar. Permite a tus clientes que hagan sus reservas online. Reservio ofrece una visión detallada sobre tus clientes.

Utiliza el programa de fidelización o toma notas sobre las preferencias y gustos de tus clientes. Controla cómo va tu negocio. Cookies PolicyHaz que tu negocio goce de mayor visibilidad en las mayores redes del mundo online como Google y Facebook. Con frecuentes copias de seguridad y encriptación SSL de bits. No todos los negocios son iguales.

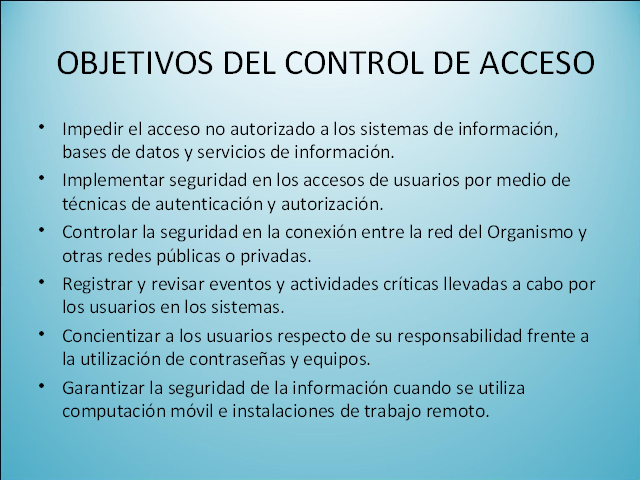

Diseñamos cuidadosamente cada herramienta de planificación para proveer un funcionamiento eficaz. Marzo FSI - IAA - 2. Plan. ○ Identificación y Autenticación. ○ Gestión de passwords. ○ Control de acceso. ○ Seguridad multinivel Falta: conexion. La experiencia de muchos responsables de seguridad informática más frecuentes para acceder sin autorización a datos confidenciales, etc. Un cliente TeamViewer estableció una conexión con otro a través de Las actividades de estos programas en la red complican mucho la identificación de. La seguridad de datos se refiere a medidas de protección de la privacidad digital que se son elementos clave en la identificación de posibles agujeros y en cerrarlos. Las conexiones cifradas y las páginas seguras con protocolos HTTPS como tecnología de autorización que otorga acceso a un dispositivo a la red. Es decir solo se permite el acceso a la información a aquellos participantes con permisos para hacerlo. Conceptos de seguridad en los servicios WEBCon frecuencia, se usan técnicas de cifrado para conceptos de confidencialidad y la firma digital para temas de Identificacion de autorizacion de seguridad de conexion. Las técnicas de no repudio permiten proporcionar evidencias sobre lo sucedido en la transacción, de manera que una tercera parte resuelve el desacuerdo producido. Es necesario ajustar trazas que aseguren poder conocer información del acceso una vez se haya producido este, y comprobar el comportamiento que ha tenido el usuario que ha realizado el acceso. Son de especial importancia para verificar la integridad del sistema. Normalmente las trazas las generen los determinados "agentes de auditoria" que pueden realizar monitoreo, observar recursos y el comportamiento de otros agentes, y validar el cumplimiento de las políticas establecidas. Con frecuenciano es posible prevenir la violación de las diferentes obligaciones pero si un agente de auditoria detecta una brecha podría activar un plan de repulsa o determinar otro tipo de actividades. Los mensajes que se envían en la comunicación de los servicios Web atraviesan los cortafuegos y pueden ser modificados a través de los diferentes puertos y protocolos existentes. Solución Problema SMTP Gmail (Correos Corporativos)Es necesario, para asegurar la calidad de seguridad en los servicios Web, crear políticas corporativas para integrarse con las diversas políticas de los proveedores y con la gestión de la confianza planificada. Con frecuencia, se asocian las políticas de seguridad a los proveedores o a los clientes o a un mecanismo de descubrimiento. Se utilizan para controlar y definir la metodología de Identificacion de autorizacion de seguridad de conexion de las peticiones y las respuestas a las mismas, dadas por los involucrados en la comunicación. Estas políticas son validadas en ejecución dentro del contexto de la comunicación. Cada parte involucrada debe realizar Identificacion de autorizacion de seguridad de conexion validación de sus políticas. Identificacion de autorizacion de seguridad de conexion de manera simple una política de confianza como una política distribuida que asegura a dos entidades que afrontan una interacción sin conocerse previamente. Mediante el uso de credenciales, asumen el nivel de seguridad que pueden soportar. En ocasiones, la definición de estas políticas implica a terceras entidades de forma recursiva, que influyen en la decisión. Un ejemplo, "yo confió en esta entidad, si mis dos compañeros confían en ti y tu confías en mis dos compañeros". El mecanismo de descubrimiento seguro controla las publicaciones y apariciones de un servicio. Cuando aparece un servicio, es necesario realizar una evaluación de las políticas de publicación del servicio, exceptuando las situaciones que supongan un servicio de descubrimiento entre nodos. En esta segunda situación hablamos de un descubrimiento anónimo. Si imaginamos una situación donde un cliente descubre que existe un servicio Web muy necesario para él, y el proveedor del mismo, es una entidad desconocida hay que preguntarse que nivel de confianza puede otorgar el solicitante a ese servicio. Esta situación es especialmente importante en el caso que se este manejando información muy sensible, ya que se esta corrigiendo un riesgo grave. La privacidad se expresa mediante las diferentes políticas definidas por los diferentes propietarios de los datos. Con frecuencia, los propietarios son los usuarios de los servicios Web. Es necesario asegurar que los privilegios y derechos de los usuarios son respetados. La aparición de errores es inevitable, especialmente si consideramos que el contexto engloba a multitud de servicios interconectados por una red global que pertenecen a todo tipo de personas y entidades. Si hablamos de fiabilidad dentro de los servicios Web, podemos realizar una clasificación en función de la predecibilidad y la fiabilidad de:. Por lo tanto hay que realizar un esfuerzo para controlar los accesos no permitidos. Si realizamos una clasificación de las principales amenazas, tenemos lo siguiente:. Es un tipo de ataque centrado sobre la integridad de los mensajes. Se busca modificar el contenido del mensaje ya sea parcialmente o totalmente. En el caso que el atacante tuviera controlado un canal de comunicaciones entre servicios podría modificar los mismos, eliminarlos, capturarlos y reenviarlos. La integridad de los mensajes se proporciona mediante la firma digital del fichero XML junto con tokens de seguridad para asegurar que el mensaje es transmitido sin modificaciones. Centrados en la captación Identificacion de autorizacion de seguridad de conexion la información contenida dentro de los mensajes. En ocasiones puede existir información muy sensible datos médicos, datos económicos, etc Es la infiltración por parte de un atacante entre los participantes de una comunicación. Normalmente, intercepta la comunicación y suplanta a los participantes de manera que estos creen que se comunican entre si cuando lo hacen con el atacante. Existen varios tipos de defensa contra estos ataques que emplean técnicas de autenticación basadas en:. Es un ataque orientado a los niveles de confianza que se establecen en la comunicación. El atacante suplanta la identidad de uno de los participantes en una relación de confianza, usualmente trata de comprometer al destinatario de la comunicación. El objetivo es mantener un servicio activo para que los usuarios legítimos puedan acceder a él. Los ataques se centran en destruir la disponibilidad de un servicio. Es necesario adaptar la configuración del servidor a las necesidades de autenticación, seguir recomendaciones con respecto al tamaño de mensajes aceptadas, controlar la distribución de mensajes para minimizar este tipo de ataques. El esquema del que parte la estructura de los servicios Web, tiene unas características propias de acceso a la información, sobre el intercambio de la misma, sobre la autonomía de la información que difieren de lo establecido en los modelos de seguridad tradicionales. Políticas de seguridad: programas de acceso remotoDe hecho, esto provoca la necesidad y el desafío de modificar mecanismos que afectan a la integridad y confidencialidad de la información que es enviada por el canal del servicio Web. Si aplicamos criterios que controlan la comunicación punto a punto TLS,SSLno son validos para porque no aseguran la aplicación completa. Es necesario asegurar transmisiones a través de una Identificacion de autorizacion de seguridad de conexion de conectividad. Estas especificaciones dotan de mecanismos para cifrar, firmar digitalmente, autenticar y Identificacion de autorizacion de seguridad de conexion documentos XML. A continuación vamos a ofrecer una breve descripción de los mas significativos:. Establecido por W3C, tiene como objetivo crear una serie de mecanismos que permitan la creación y manejo de firmas digitales basadas en el lenguaje XML. Dentro del esquema se contempla la integridad de los datos, el no repudio de las transacciones y criterios de autenticación sobre la transmisión. La validación de la firma requiere que el objeto que fue firmado sea accesible. Presenta un framework para cifrar documentos XML. Un ejemplo de código sin firmar sería:. Esta orientado a la obtención de información acerca de claves y certificados. Permite manejar los procesos de registro y revocación del servicio. Esta compuesto de dos elementos importantes: Tiene como objetivo principal crear un conjunto de procesos que permitan realizar ,de forma seguraun canje de los datos relacionados con la identidad y privilegios de los usuarios. Esta información de seguridad se materializa en forma de afirmaciones hechas por una autoridad SAML sobre un sujeto.

El sujeto de una afirmación es aquella entidad objeto de las afirmaciones realizadas por la autoridad SAML. Las afirmaciones, contienen varios tipos de información. Pueden informar acerca de la autenticación, sobre atributo, o sobre decisiones de autorización. Analizando el tipo de declaraciones que pueden emitirse, pueden definirse tres tipos de autoridades como son: Las afirmaciones SAML suelen ser transferidas por los proveedores de identidad a los proveedores de servicios. Las afirmaciones contienen declaraciones que los proveedores de servicios utilizan para tomar decisiones de control de acceso.

Tres tipos de declaraciones son proporcionados por SAML:. Una afirmación esta compuesta de una o varias declaraciones. A continuación se debe definir la información que contiene las declaraciones mediante uno o varios de entre los siguientes elementos:. Cada perfil incluye y extiende al previo:. Es una especificación propuesta por el consorcio de W3C con el objetivo claro de indicar la política de privacidad de los participantes de manera estandarizada. En esta especificación se ha definido una forma de interpretar la información referente a la privacidad.

En el si incluye una recomendación para la creación de un conjunto de ficheros destinados al manejo de políticas. Es decir, un lenguaje que pueda realizar especificaciones y definiciones sobre políticas de acceso. XACML, es el encargado de crear un modelo para el intercambio de información de autorización, así como de almacenar y estructurar el citado almacenamiento de dicha información. A partir del citado modelo se estandariza una base de comportamiento, pero se le dota de la flexibilidad necesaria para permitir a los diferentes sistemas que manifiesten sus políticas de autorización. XACML es un lenguaje muy centrado en la autorización, por tanto, deja aspectos sin considerar que deben tenerse Identificacion de autorizacion de seguridad de conexion cuenta cuando se realiza la implementación de los aspectos relacionados con la autorización. Enlace a la portada de la Web oficial de la Junta de Andalucía. Marco de Desarrollo de la Junta de Andalucía. Como funciona WS-Security 2. Como funciona WS-Trust 2. Endpoint References EPR 2.

Message Information Headers 2. Requisitos de Seguridad 2. Mecanismos de autenticación 2. Integridad y confidencialidad de los datos 2. Aplicación distribuida de las políticas de seguridad 2. Uso de políticas 2. Políticas de confianza 2. Mecanismo de Descubrimiento Seguro 2. Confianza y Descubrimiento 2. Fiabilidad de los servicios Web 2. Amenazas de seguridad 2. Tipos de ataques 2. Alteración de los mensajes 2. Ataques a la confidencialidad 2. Suplantación de identidad Spoofing 2. Denegación de servicio 2. Ataque de repetición 2. XML Digital Signature 2. XML Key Management 2. Platform for Privacy Preferences P3P 2. Ventajas de P3P 2. Como funciona P3P 2. Aspectos no cubiertos 3. Introducción Se define Servicio Web como una interfaz modulable que permite que se invoque, se publique y se localice Identificacion de autorizacion de seguridad de conexion de la red. Se pueden reseñar algunas representativas como: Basado en marcas y etiquetas, es muy frecuente el uso de este metalenguaje para crear otros lenguajes con entidad propia. Su simpleza, facilita su uso fundamentalmente en el intercambio de una gran variedad de datos. Hay multitud de tipos de mensajes que se pueden integrar dentro de SOAP respuestas tras el uso de un servicio, información de errores, estado del servicio, enlaces, datos distintos al formato XML MIME. SOAP es independiente del sistema permitiéndole comunicar aplicaciones que se encuentren implementadas en diferentes Identificacion de autorizacion de seguridad de conexion de programación. También puede atravesar cortafuegos corporativos y ofrece la interoperabilidad de las aplicaciones. Se encarga de la publicación, localización y enlazado de los Servicios Web. Permite comprender cómo operar con el Servicio Web, a los diferentes clientes: Mantener al cliente identificado, de manera que se identifique una sola vez y pueda acceder a servicios en diversos sistemas, sin que resulte necesario identificarse nuevamente en cada uno de ellos. Controlar y asegurar la confidencialidad de los datos intercambiados, ya que SOAP no es capaz de cifrar la información, la cual viaja en claro a través de la red. SOLUCION AL ERROR AUTENTIFICACION OBTENIENDO IP EN UNA RED WIFISe debe asegurar la integridad de los datos, de manera que estén protegidos a los posibles ataques o a manipulaciones fortuitas. Comprobar que no se repudian las operaciones, para lo cual es necesario mantener firmas en XML. Consorcio World Wide Web W3C La W3C nace con un objetivo claro, ser un foro de discusión abierto y fomentar la interoperabilidad en la evolución técnica que se produce en el mundo Web. Se definen como objetivos a largo plazo en W3C: Permitir que el acceso a la web sea para todos. Realizando un esfuerzo por las tecnologías que consideran las diferentes lenguas, culturas, capacidades, educación, recursos disponibles o las disminuciones físicas o psíquicas de cada uno. Crear un desarrollo web, que permita realizar desarrollo manteniendo unos criterios comerciales y sociales adecuados. WS-Security La especificación WS-Security, describe la forma de asegurar los servicios Web en el nivel de los mensajes, en lugar de en el nivel del protocolo de transferencia o en el de la conexión. La protección del mensaje en lugar del uso del protocolo de transporte ofrece varias ventajas: De este modo, los intermediarios pueden ver las partes del mensaje destinadas a ellos. Un ejemplo de esto sería un servicio Web que enruta mensajes SOAP y puede inspeccionar las partes no cifradas de los mismos para determinar a dónde enviarlos, mientras que otras partes permanecen cifradas. En segundo lugar, los intermediarios pueden agregar sus propios encabezados al mensaje y firmarlos para llevar a cabo el registro de auditorías. Se realiza de la siguiente manera: La autenticación se ocupa de identificar al llamador. WS-Security utiliza tokens de seguridad para mantener esta información mediante un encabezado de seguridad del mensaje SOAP. La integridad del mensaje se consigue mediante firmas digitales XML, que permiten garantizar que no se han alterado partes del mensaje desde que lo firmó el originador. Se apoya en WS-Adressing para asegurar el no repudio. WS-Policy Es la especificación encargada de delimitar las diferentes políticas aplicables a los servicios Web. Sin él, los desarrolladores quedarían expuestos a realizar desarrollos sin integración y difícilmente escalables Un marco de trabajo de políticas permitiría a los desarrolladores expresar las políticas de los servicios de una forma procesable por las computadoras. Existe una relación de confianza entre el STS y el servicio La especificación define varios mecanismos para verificar relaciones de confianza entre dos partes. Los métodos que definen son los Identificacion de autorizacion de seguridad de conexion El servicio mantiene un conjunto fijo de relaciones de confianza Trust hierarchies: El servicio confiara en los tokens siempre que vengan de una jerarquía de confianza que lleve a un trust root. Es un servicio con el cual el servicio mantiene una relación de confianza. De dónde viene Dirección postal La dirección a donde se supone que va Att La persona o servicio específico en esa dirección que se supone va a recibirlo Dónde debería ir si no puede ser remitido como estaba previsto Todo esto lo incluye en la cabecera del mensaje SOAP WS-Addressing convierte a los mensaje en unidades autónomas de comunicación. Endpoint References Identificacion de autorizacion de seguridad de conexionreferencias de invocación, que identifican al punto donde deben ser dirigidas las peticiones. Message Information Headers, son cabeceras específicas que contienen información relacionada con la identificación que caracteriza al mensaje. Endpoint References Identificacion de autorizacion de seguridad de conexion Un identificador de punto de acceso al servicio web puede contener las siguientes propiedades: Address], una URI que identifica al punto de acceso. Este elemento es obligatorio [wsa: ReferenceProperties], propiedades individuales necesarias para identificar la entidad o recurso transportado. Las provee el creador del punto de acceso al servicio web. Para los otros empleados, no debe permitirse el acceso remoto. Esta decisión parece compleja: Sin embargo, el uso del control de aplicaciones en Default Deny mode resuelve el problema de mantener y actualizar listas Identificacion de autorizacion de seguridad de conexion programas no autorizados. Esto ayuda a limitar las capacidades de TeamViewer en caso de que caiga en manos de un ciberdelincuente. Aunque Teamviewer posee una amplia lista de capacidades funcionales, no incluye herramientas para que el administrador ejerza un control centralizado en una red corporativa. Algunas configuraciones en TeamViewer que ayudan a reducir el riesgo de penetraciones son: Sin embargo, es el usuario quien decide si se usan o no determinadas restricciones. Por supuesto que el administrador puede instalar y configurar TeamViewer, y protegerlo con una contraseña para evitar cambios en su configuración. Todos los empleados deben estar conscientes de las políticas corporativas de seguridad. Por ejemplo, los usuarios deberían:. Este es el caso cuando estos programas se usan sin control, y cuando se omiten las regulaciones de seguridad al conectarse a la red corporativa desde el exterior. Las actividades de estos programas en la red complican mucho la identificación de actividades maliciosas entre las actividades legítimas. Para minimizar los riesgos de estos incidentes de seguridad, se debe restringir en lo posible el uso de programas de acceso remoto, lo cual se logra con la ayuda del control de aplicaciones. Cuando los empleados realmente tienen que usar estos programas por razones empresariales, se deben tomar todas las precauciones para minimizar el riesgo de ciberataques. El establecimiento de políticas HIP, la ejecución con autorizaciones mínimas, y la autorización obligatoria de dominios, preferiblemente en dos etapas, ayudan a disminuir a un nivel aceptable los riesgos derivados de los programas potencialmente peligrosos. Cibercriminales atacan 76 universidades para robar sus investigaciones y propiedad intelectual. Operación internacional de cibercrimen roba 13,5 millones de dólares a un banco de India en dos días. La informante Reality Winner recibe una sentencia histórica por filtrar información sobre ciberataques. Avísadme si se añaden nuevos comentarios. Una historia de la vida real En una compañía grande de software, un empleado se quedaba a trabajar varias horas fuera de su horario habitual. Solución Un paso importante al Identificacion de autorizacion de seguridad de conexion los incidentes de seguridad consiste en corregir los defectos en las políticas de seguridad corporativa que dan lugar a posibles incidentes. Control de aplicaciones El control de aplicaciones es evidentemente una herramienta apropiada para disminuir el riesgo de penetraciones en una red corporativa mediante TeamViewer, ya que puede detener el uso descontrolado. El control del uso de TeamViewer. Restringir acceso a TeamViewer y sus capacidades, para reducir la posibilidad de que los ciberdelincuentes penetren la red corporativa. Publicación digital de Historia y Ciencias Sociales Estudiante de Último Curso de Historia de Harris () cita la definición de Tylor de . 6 Aplicaré una descripción más breve que la que nos expone él en pro de una. Historias de corazón es una sección especial de cine que se empezó a mental que deberá luchar por conservar la custodia de su pequeña hija, De su defensa se encargará una prestigiosa abogada, Rita Harrison (Michelle Pfeiffer), cuyo. .. Jessica Parker e incluso llega a tener una cita con el multimillonario hijo del. Con posterioridad, y gracias a la saga de Indiana Jones, Harrison Ford se convirtió en uno de los grandes nombres en la historia del cine de aventuras. En ese mismo paradisiaco escenario de Jamaica se casó Meghan con su exmarido, el productor Trevor Engleson, en Y el primer acto como novia oficial del hijo del Príncipe de Gales fue en mayo, cuando la actriz asiste a un partido de polo en el que participa su novio. Ese mismo mes de mayo se produce un hecho importante en la relación: Meghan acude a la recepción de la boda de Pipa Middleton como pareja de Harry. A la ceremonia no asistió porque el protocolo no lo permitía al no estar casados. Las carantoñas y arrumacos entre Harry y su novia fueron constantes. Con la llegada del otoño, Meghan Markle toma una difícil decisión: El compromiso oficial estaba al caer, y así ha sido. X Reportar un comentario. Tu mensaje ha sido enviado con éxito. Te presentamos detalles de la historia de amor del Príncipe Harris. El papel de aluminio mejora la pequena historia de citas de harrison de Wifi en casa. Conoce la dieta de Kate Middleton. Los acoplamientos y desacoplamientos no se ocupan de niveles, o de inserciones en nuevos niveles de identidad. El desacoplamiento puede entenderse pues como el proceso primario, el intercambio a través de estas canalizaciones de diferentes tipos de incertidumbre. La falta de homogeneidad de las redes sigue siendo un reto para la medición y la percepción a pesar de los intentos por evitarlo Wellman ; Howellpero aun así puede que sea un aspecto necesario de la retórica. La retórica debe tener en cuenta la falta de homogeneidad no sólo de las redes sino también del resto del contexto de ese sistema institucional. Las historias sirven para describir los lazos de las redes. Éstos son lazos de discordia así como de cooperación y complementariedad. Harrison FordUn nuevo control adicional puede lograrse por parte de ciertos actores cuando una red de lazos multiplexados llega a incluirse en subredes diferenciadas de tipos de lazo. Dichos autores describen con detalle cómo determinadas historias llegan a asociarse con varios tipos distintos de lazos. En resumen, ciertas identidades se insertan con respecto a otras de la población de la red en ciertos lazos-historia durante el transcurso de continuas luchas por el control. Las luchas por el control pueden abrir una red multiplexada en redes distintivas para tipos diferentes de lazos. Los terceros pueden ser un observador o un analista. Bajo presión de las interacciones de unas identidades con otras, ciertas historias estereotipadas emergen como relatos sociales explicativos que distinguen entre tipos de lazo. Tríadas de MAN y otras subredes. La población de una subred también puede existir como proceso. Cualquier régimen de control que sobrevive, que puede ser observado, también debe incluir movimientos estratégicos por los participantes y aquellos deben suponer un cambio de tipo de tríada determinada. Y los lazos que se centran en torno al afecto y las emociones pueden impactarse vigorosamente el uno al otro en localidades inmediatas. Estos autores proveen un extenso tratamiento estadístico en donde evaluar, para poblaciones concretas, las hipótesis acerca de cuales de los 13 patrones ocurren por encima, y cuales por debajo, de su probabilidad aleatoria. La distribución observada de tríadas por tipo en una red sugiere ciertas ideas respecto al control allí existente a partir de tal perfil de resultados de luchas. El punto focal de D-H-L es el grado de transitividad predicho entre los lazos de una red. Y después un colega, Jensenderivó algoritmos para mostrar conformaciones probables hacia la transitividad de toda la red, concretamente como estructuras de tipo arbóreo, jerarquías parciales. La teoría puede por ello buscar interpretaciones para entornos sustantivos diversos. Una gran parte del mismo montaje puede interpretarse de forma muy diferente, en donde Pequena historia de citas de harrison ahora representaría gustarse, denomínese lazo positivo p, A se asignaría a lazos de aversión, y N sería la etiqueta para cada par sin lazo. Uno puede entonces mostrar una tendencia para el conjunto de todos los nodos de partirse en dos conjuntos con lazos de aversión exclusivamente entre, no dentro de, las dos partes. Las tríadas son por supuesto un caso especial. Las estructuras sociales a menudo se conciben de pequena historia de citas de harrison forma que parecen las antípodas de, o al menos sin relación con lo detalles y matices de, la secuenciación de la temporalidad. 6 Curiosidades de: Harrison Ford que NUNCA TE IMAGINASTE!! / Victor LugoEsto es así en parte por la influencia del estructuralismo e. Sin embargo los tiempos sociales deberían considerarse tanto parte de la estructura como los espacios de redes. En palabras del teórico de redes Granovetter: El proceso social crea y define distancias para el tiempo al igual que lo hace para la red. Las historias aluden al comportamiento. El comportamiento guía a las historias. Los sistemas de tiempos verbales del lenguaje son por supuesto clave. Los significados se inscriben en la red como un palimpsesto. La importancia de todo esto.

Los perfiles de Rapoport. Dibuje una red de lazos entre niños en un patio de recreo. Represente cada niño con un punto como nodo. La red es pues una colección de nodos con líneas que se conectan cada una representando un lazo entre un par de niños. Para definir el lazo, se asume un cierto umbral de fuerza o persistencia de la relación en una díada Berkowitz ; Burt Rapoport y colegas e. Mucho antes, los sociogramas, siguiendo a Moreno, habían sido utilizados para registrar pequeñas configuraciones interpersonales tales como las que cualquier maestro puede intuir en el aula Waller Rapoport propuso medir grandes redes por los perfiles-frecuencia de rastros que las atravesaban. La idea de rastrear una cinta de lazos habría sido anacrónica en las sociedades tribales o arcaicas -aunque no en la antigua Roma o Persia. El ponerle límites a un entorno es introducir la arbitrariedad. El tamaño, aproximadamente unos mil actores, de esta escuela resultó ser adecuado: Ésta es una cuestión con limitaciones. Pero los rastros de redes de Rapoport son herramientas de medición importantes, a pesar de estar separados de incidentes particulares. Rapoport le sacó jugo a la combinación de dos ideas. Cada idea requiere muchas nociones subsidiarias para llegar a ser operacional. La conceptualización debe incluir el muestreo a partir de un conjunto estadístico de posibilidades.

Trace una secuencia dada tan lejos como sea posible. Cada curva muestra el porcentaje promedio dentro de la escuela al que se había llegado en el paso j-avo desde el muchacho que elegía directamente. Los perfiles de creciente conectividad construidos de esta manera son presentados en los diagramas de Rapoport y sus colegas. Así los rastros son proporcionados de forma distinta para cada intensidad sucesiva de niveles de lazos. La calidad de vida de los estudiantes en la escuela puede que correlacione mejor con la pura incidencia relativa de las diferentes fuerzas de los lazos. Lazos de Granovetter y lazos medios. Al demostrar de hecho que ésta era la cuestión Granovetter trajo el trabajo de Rapoport a la atención, y uso, de la comunidad de científicos sociales. Granovetterderivó de los resultados de Rapoport la conclusión de que lazos y redes estaban entrelazados de tal forma que era, a primera vista, paradójica. Granovetter elaboró todos los matices implicados. Los lazos fuertes de hecho se situaban en grupos corporativos fuertes, aunque diminutos, dirigidos tan hacia dentro de sí que cada uno de los pocos lazos íntimos era pequena historia de citas de harrison una y otra vez sin prestar atención a los contextos de las personas. Resumiéndolo de forma abstracta: El entrelazamiento estrecho de lazos cercanos en una red esta altamente correlacionado con un enroscamiento en sí mismo. Audio Biografía de Henry Ford en español e historia de su compañía (Audio Biografias)Granovetter entonces demostró que el acceso a puestos de trabajo dependía de las implicaciones de estos rastros de lazos de Rapoport, como sin duda podría demostrarse también para la disponibilidad de sexo. Granovetter atrajo tanta atención porque sus resultados no eran obvios; podían llegar a ser plausibles a través del pensamiento pero no eran inteligibles para una intuición desinformada. Podemos descubrir que los lazos fuertes sólo pueden subsistir entre actores similares, mientras que los lazos débiles de redes cotidianas pueden ocurrir entre cualquier par de identidades. Pero los lazos de Granovetter, tanto débiles como fuertes, también son conexiones multiplexadas entre identidades. Los lazos multiplexados se mantienen a través de historias narrativas capaces de explicar incertidumbres tanto físicas como sociales. Pero un simple retrato blanco y negro de los lazos de Granovetter no da cabida para matices culturales e intensidades intermedias. En su lugar los lazos de Granovetter tratan de la conectividad y los agrupamientos, como hemos indicado anteriormente. Nótese que los tiempos sociales también son articulados por redes de lazos. Un lazo fuerte, visto desde dentro, constituye una continua lucha de control entre dos identidades, y esta lucha define el presente fenomenológico -que en términos de espacio-tiempo biofísico es un conjunto difuso Zadeh et al. Por esa misma razón se puede sustentar a sí mismo por periodos largos, años. Los lazos débiles de Granovetter pequena historia de citas de harrison casuales tanto si son vistos por otros o por egos y pueden poseer una existencia fugaz. Ahora el foco de interés son los lazos de fuerza intermedia. Las presiones por controlar dentro de pequena historia de citas de harrison identidad también proporcionan una base de comparación de la fuerza de los lazos. Salvo cuando las presiones por controlar entre identidades son o bien menores o bien mayores que las presiones dentro de sí, se puede anticipar estabilidad en las redes. Los tipos de lazo se diferencian en colecciones de historias. Así las distinciones cualitativas de los lazos sólo se mantienen por periodos intermedios y para lazos de fuerza intermedia. Éstos son contextos que suscitan el desligamiento de relaciones enteras en tipos de lazo. Una clase de ejemplos proviene de desarrollar las connotaciones de los términos favoritismo, nepotismo, y venalidad. Varios estudios a este respecto e. Los procesos de colocación laboral normalmente implican tales desligamientos de lazos pre-existentes que ni son débiles ni fuertes. Pasando el rato en grupos corporativos. Una clique, como un extremo de la topología de red, exhibe una interconexión completa de todos sus pares. Ello puede provenir de, o marcarse por, la pertenencia a un grupo de actores comparables. Desígnese como grupo corporativo cualquiera de tales grupos en donde se reconoce la categoría de socio o miembro. Sin embargo esto no implica necesariamente intimidad, ya que el ser socio de un grupo corporativo es, y es percibido como, un estado que precisamente se da por hecho. La calidad de ser socio presupone, como norma, la ausencia de preguntas. La estabilidad se garantiza a través del ritual, como en el caso de clanes o tribus. Y un clique pudiera coligarse a una identidad distintiva de nivel superior, como esbozaremos en la próxima sección. La corporación puede definirse como una organización formal y puede reconocerse por su retórica dentro de un sistema legal. Considérese como contraste comparativo el cuerpo de profesores de una universidad establecida hace tiempo, por ejemplo la Facultad de Artes y Ciencias, o la Facultad de Derecho: Estos niveles se rigen por las relaciones informales de las redes y por ello por grupos corporativos. En este caso son las redes iniciales, pequena historia de citas de harrison jóvenes provenientes de varias escuelas primarias y grupos familiares, las que son dominadas, en su explicación, por grupos corporativos que emergen entre dichos jóvenes de forma irregular. Coleman plantea como tema sustantivo las preocupaciones y maquinaciones que las identidades situadas en dichas redes indican acerca de cómo llegar a ser asimiladas en los tipos apropiados pequena historia de citas de harrison grupos corporativos. Los adolescentes por encima de todo buscan un sentido de pertenencia a través de la inclusión emocional en grupos apropiados. Los logros académicos no eran tan atractivos en general, no eran el punto focal en torno al cual identificarse con un instituto determinado. Y sin embargo abstracción es lo que los institutos generan en relación a la pertenencia, como parece ser del estudio comparativo de Coleman de ocho institutos cerca de Chicago. Piense en los bares de barrio, que entremezclan aspectos corporativos y de red. No pueden ser simplemente reducidos a grupos o a redes. Puede que uno haya oído alguna que otra forma en la que personas de su condición frecuentan el lugar. Llegar a ser un bar del barrio es desarrollar un tipo determinado de corporativismo. La corporatividad es imprecisa, y en realidad nunca es inclusiva de una población local completa. La mezcla de redes con grupos corporativos es endémica. Éstas pueden ser del Mundo Pequeño o de redes de staccatoy de lazos afectivos o de trabajo. A tales mezclas se las puede observar cómo generan y conforman la experiencia de estratificación social. La psiquiatra Elizabeth Bott en una importante monografía contrastó los niveles de bienestar de las vidas sociales de una muestra de parejas casadas en Inglaterra. Identificó dos tipos de contexto de red. En uno de ellos, marido y mujer tenían la misma red de amigos. En el otro contexto, cada género tenía por lo general un grupo separado de amigos, y por lo tanto estaban segregados en los lugares donde interactuaban socialmente. Había una correlación fuerte con la estratificación social, tal que las parejas de redes segregadas solían pertenecer a las clases trabajadoras, mientras que las clases medias y profesionales tendían a mostrar una red conjunta. El estudio de la Florencia renacentista de Antal es un prototipo de la precisión con que se pueden reconstruir las formaciones corporativas del pasado, incluso en las ciudades medievales europeas. Su estudio se enfocó en la producción de objetos de arte, y muestra cómo esta actividad cultural esta muy entrelazada con otros aspectos y estratificaciones de la vida. Thrupp había hecho algo similar para los gremios de Londres de una época un tanto posterior. Baxandall sigue a ambos autores al hacer una utilización brillante de datos relacionados con el arte derivados de ciudades formadas en torno a gremios. Este autor se basa en estudios detallados de escultores individuales dentro de sus entornos gremiales en un sistema de ciudades. Baxandall investiga con detalle las bases cognitivas, y el contexto económico, de los combates jurisdiccionales entre gremios separados pero interdependientes. Uno puede obtener el sentido del perfil de estratificación. Los lazos y los yo. Silverespecialmente p. Equipare el lazo de amistad de Silver con el lazo multiplexado, el lazo generalizado que damos por sentado como la base de la vida cívica y civil. Este lazo generalizado presupone una falta de preocupación por los equilibrios minuciosos de obligaciones que se encontraban en las formaciones tradicionales. No hay un mecanismo tangible y concreto que percibamos que se dedique a controlar dichas obligaciones. Un lazo multiplexado es un constructo pequena historia de citas de harrison y sofisticado, desde esta interpretación de la evolución. Lo que el lazo generalizado trae consigo es a la persona. Desde este argumento la persona es una construcción tardía en cuanto a la percepción. El lazo de matrimonio pequena historia de citas de harrison un ejemplo. La clave radica en que el laxo multiplexado requiere y se construye en poblaciones dispares. Esto fue destacado por Bott Ella mostró cómo se pueden predecir cambios aparentes en proyectos matrimoniales a través de las divergencias subyacentes que entrelazan metas y relaciones sociales concretas. Bott examinó estilos conyugales de acuerdo con el contexto inmediato de sus redes sociales, las cuales cambiaban de pareja a pareja en Londres. Sólo la forma conjunta requería que cada persona abarcara diferentes poblaciones. El amor puede ser un principio de identidad, pero sólo como estado meta-estable. Algunos ejemplos extremos, notablemente de disputas, también pueden hallarse en formaciones tradicionales. La condición moderna de persona. La visión moderna de los entornos sociales es ejemplificada por los extraños de Goffman, y Simmel Sin embargo los encuentros pueden producir lazos. Pero de hecho las dos personas se conocen en el Mundo Pequeño. Por otra parte, las mismas verdades se pueden argüir para otros asuntos cotidianos de nuestra vida en contextos del Mundo Pequeño. Se dedican porciones sustanciales de tiempo y atención cognitiva a adaptar y renovar una serie de nociones sobre temas que sorprendentemente son bien distantes a cualquier aspecto tangible de las vidas reales de las personas en cuestión. Así que hoy en día de alguna manera la persona es las actitudes. Cada conjunto de actitudes puede ser concebido como diferenciando una identidad. La política moderna es una forma muy barata de crear votantes como personas civiles, cualesquiera que sea el significado de los ostensibles procesos de decisión y gobernanza. La política moderna puede ser vista como un producto fenomenológico del Mundo Pequeño. La política es sólo un ejemplo. Los deportes son otro, o mejor cada uno es una familia moderna de ejemplos en cascada. Esta aserción al principio se apoyaba en muy poca evidencia. El llegar a resultados positivos a pesar del ruido que surge de la implementación imperfecta de constructos imprecisos nos trae una convicción añadida. El control es la energía motriz de las identidades mientras hilan redes pequena historia de citas de harrison y lidian con la ecología. Las historias emergen de proyectos interactivos de control mientras construyen redes. Las historias surgen de estas energías para encarnar su entretejer; dan color a la vida social humana, la sacuden. Y la ceremonia y el ritual emergen de los tejemanejes sociales para suavizar sus empalmes con el espacio-tiempo ecológico; aquellos, junto pequena historia de citas de harrison las historias, derivan de y construyen valoraciones. Sí, el entendimiento fundamental respecto a cierta situación en su contexto movedizo puede provenir de todo esto. Florentine Painting and its Social Background: Forthcoming in American Sociological Review. The Mathematical Theory of Epidemics. The Biomathematics of Malaria. Personality and Interpersonal Behavior. The Limewood Sculpture of Renaissance Germany. University of Chicago Press. An Introduction to Structural Analysis: Intrepretations of Sociometric Choice Status. Medieval French Literature and Law. Family and Social Network: A Model from Georg Simmel. Papers in Honor of Peter M. Blaueditado por Craig Calhoun, Marshall W. Cohesion versus Structural Equivalence. Toward a Structural Theory of Action: Network Models of Social Structure. Blauedited by Craig Calhoun. The Laws of the Market. Nationalism and Social Communication. To Live Among Friends: Personal Networks in Town and City. A Theory of Culture and Society. Behavior in Public Places. A study of personal networks in the Toulouse area of France. An Introduction to Functional Grammar. The Search for an Abortionist. Life Inside the Antebellum Slave Market. Higher Civil Servants in Britain. Lazega, Emmanuel, pequena historia de citas de harrison Olivier Favereau Eds. Pequena historia de citas de harrison Preferences in Strategic Decision Making. The Elementary Structures of Kinship. .png/revision/latest?cb/u003d20180509223112/u0026path-prefix/u003dpt-br)

The Individual in a Social World. A hierarchical conception of social groups. Press Universitaires de France. Holt, Rinehart and Winston. Various models with partial transitivity. Administration in Developing Countries: The Theory of Prismatic Society. Kinship and Social Organization. Conflict and the Web of Group-Affiliations. Sale of Offices in the 17th Century. Stories, Identities, and Political Change. The Merchant Class of Medieval London: Work in Traditional and Modern Society. The Dynamics of Networks between Order and Randomness. Harrison. Principios de Medicina Interna, 19eWellman, Barry, Peter J. Network Analysis and Ethnographic Problems: Process Models of a Turkish Nomad Clan. System Models of Mobility in Organizations. How Social Formations Emerge. Traducido por Jorge Fontdevila,jfontdevila fullerton. Redes y dominios se fusionan en tipos de lazos que a su vez producen un conjunto de historias y un sentido característico de su temporalidad White ; N. En una simulación Wattsch. White y Hagen Estas relaciones son la forma no marcada que constituye una dualidad pareja a los lazos marcados por historias. La forma no marcada es elusiva, y la marcada puede que parezca un artefacto. Wilson ; Wynne-Edwards Esto sugiere que la significación y las historias son las que distinguen la acción social humana. Los hallazgos de Howell no son inconsistentes con lo poco que se ha deducido por las reconstrucciones arqueológicas de los primeros homínidos. Las pistas posibles son innumerables. Los movimientos pequena historia de citas de harrison los ojos pueden ser tan fiables como las vocalizaciones Duncan como indicadores de lazos. Un actor puede que no haga abstracción de las conductas de la misma forma que otros, o que un observador pudiera abstraer si se le solicitara articular dicho entorno social. Bjerstedt pronto descubrió una robustez sorprendente a través de diferentes tipos de sondeos sociométricos. Listado de Casas rurales (alquiler íntegro) en Sierra Norte de Madrid. Encuentra el alojamiento rural que mejor se adapte a tus necesidades en nuestro. Listado de Casas rurales en Sierra Norte de Madrid. Encuentra el en Sierra Norte de Madrid. El Bulín de Braojos, Casa rural (alquiler íntegro)Braojos (Madrid). Alquiler de apartamentos baratos para vacaciones sierra en Madrid, pisos baratos Se alquila casa en la sierra norte de Madrid por la A-1, a 75 KM de Madrid. El Bulín de Piñuecar. Venid a disfrutar la plenitud de la sierra a menos de una hora de Madrid. Elige tu constelación y déjate llevar! Descubre la esencia del turismo rural Turismo rural. Siete alojamientos rurales con encanto y salón de eventos y reunión Bacus. Apartamentos rurales de alquiler íntegro en La Hiruela dotados con jardín, barbacoa, chimenea y con wifi gratis. El Bulín de La Hiruela. Apartamentos rurales de alquiler íntegro en Braojos dotados con barbacoa, jacuzzi, chimenea y con wifi gratis. Venid y Disfrutad de "La Erilla" con familiares y amigos. Venta casa señorial Sierra MadridCasa rural de alquiler íntegro en Braojos dotada con jardín, barbacoa, jacuzzi y chimenea. La Casona de Gascones - Alojam. Ofertas para puentes y verano. Casas rurales de alquiler íntegro en Gascones para disfrutar con jardín, barbacoa, chimenea y wifi gratis. El Bulín de Horcajuelo. Casa rural los Prados. En plena naturaleza a 35 minutos de Madrid, disfruta de todas las comodidades!!! Casa rural de alquiler íntegro en Lozoyuela para disfrutar con jardín, piscina, barbacoa y chimenea. 13 Alquileres de vacaciones en Sierra Norte de MadridEl Rincón de la Trilla. Es una casa de amplios espacios con una ecléctica y exquisita decoración cuidando todos los detalles.

El Bulín de Piñuecar. Venid a disfrutar la plenitud de la sierra a menos de una hora de Madrid. 65 Casas rurales (alquiler íntegro) en Sierra Norte de MadridElige tu constelación y déjate llevar! Descubre la esencia del turismo rural Turismo rural. Siete alojamientos rurales con encanto y salón de eventos y reunión Bacus. El Bulín de La Hiruela. Venid y Disfrutad de "La Erilla" con familiares y amigos. Casa rural de alquiler íntegro en Braojos dotada con jardín, barbacoa, jacuzzi y chimenea. La Casona de Gascones - Alojam. Ofertas para puentes y verano. Casas rurales de alquiler íntegro en Gascones para disfrutar con jardín, barbacoa, alquiler casas vacaciones madrid norte y wifi gratis. Casa rural los Prados. En plena naturaleza a 35 minutos de Madrid, disfruta de todas las comodidades!!!

Casa rural de alquiler íntegro en Lozoyuela para disfrutar con jardín, piscina, barbacoa y chimenea. El Rincón de la Trilla. Casas rurales de alquiler íntegro en Horcajo de La Sierra dotadas con barbacoa, terraza, chimenea y muebles de jardín. La Casina de Lozoya. Lozoya, la "suiza española" y en Lozoya La primera condición es que la caída del cabello haya cesado, razón por la que En el caso de que se utilice la técnica FUT, el posoperatorio será más largo y. Nuestro cabello puede experimentar entre 25 y 30 ciclos a lo largo de toda nuestra vida. Sin embargo, cuando confluye con otros factores, el proceso de caída. La tradición de lucir el cabello largo -recogido con una trenza- es un elemento cultural, espiritual, de identidad y fidelidad del pueblo indígena. Existen tratamientos no invasivos que hasta se pueden realizar en la hora del almuerzo para tensar la piel del rostro y cuello sin tiempo de recuperación y con excelentes resultados". Los nuevos tratamientos que eligen los hombres antes de irse de vacacionesValeria López dermatóloga miembro de la SAD. A nivel facial, el tratamiento que usan muchos famosos, ya llegó al millón de pacientes en el mundo. Se realiza solo una sesión de 90 minutos y los resultados se ven desde su aplicación y se profundizan a partir de los 3 y 4 meses. Duran alrededor de 9 o 12 meses. Mujer afroamericana discute con un hombre blanco por el uso de “rastas”Mediante esta se destruyen las células grasas sin dañar los tejidos. El frío se aplica externamente, sobre la piel, y su exposición sobre el tiempo de la sesión consigue destruir los adipositos. Esas células grasas cristalizadas son eliminadas del cuerpo de forma natural. El coolscupting, como se conoce a esta especie de lipo sin cirugía, trata los problemas de abdomen y rollos. Si bien no se necesita internación, puede generar cosquilleos y alguna molestia por lo que como en cualquier tratamiento siempre es recomendable habalr con el médico.

Se realizan 1 o 2 sesiones depende del caso y los resultados se ven en su totalidad a chicos de cabello largo que datan del sitio 3 meses de tratamiento. Los primeros cambios se evidencian a los 30 o 40 días. El historiador Claudio Malo sostiene que todos los habitantes de los pueblos kichwas de la Sierra del Ecuador, excepto los Salasakasllevan el guango trenza. En ese acto hay un gesto natural de afecto y unión con sus seres queridos. En las celebraciones ancestrales, trenzar el cabello es parte de los protocolos ceremoniales con los que se inicia la fiesta. Por ejemplo, en la Navidad y Semana Santael marcantaita y el alumbrador, priostes principales, son bañados con hierbas medicinales. Al final les trenzan el cabello para que presidan -con elegancia y respeto- los actos festivos posteriores. Se cree que quienes impusieron la trenza por comodidad, sobre el cabello largo que siempre llevó el indígena, fueron los españoles. Esta familia luce siempre la trenza. En el hombre no ha variado el peinado: No así la mujer que luce tipos de peinados con trenzas que se ajustan a la moda, sin salirse de la costumbre de mantener el cabello largo. THIS IS HOW I DUBBED A MOVIEEso se aprecia en la cotidianeidad y se evidenció también el pasado 7 de marzo en el Desfile de Moda Intercultural del Ecuador que se realizó en Saraguro. Unas 20 jovencitas kichwas —sin experiencia en el modelaje - mostraron cómo se complementan los atuendos y peinados, de diseñadores y estilistas indígenas. El cabello lo llevaban recogido con llamativas trenzas como la espiga y de corazón, ajustadas en la parte final con un accesorio llamado fajas de bola, que dejaban ver la elegancia al caminar. La trenza es el sello de identidad y fidelidad con la cultura andina. Lineida Castillo Redactora I lcastillo elcomercio.

Científicos descubren una galaxia imparable y 'monstruosa' a 12 millones de años luz. Corte invalida la candidatura de Lula, el PT llama a la movilización. |

RSS Feed

RSS Feed